Comportamento Estranho Sinaliza Problemas

Se o seu smartphone começar a agir de maneira anormal, reiniciando espontaneamente, abrindo aplicativos por conta própria ou desligando inesperadamente, pode ser um indicativo de um possível ataque cibernético. Esse comportamento incomum não deve ser ignorado, pois pode apontar para a infiltração de software malicioso em seu dispositivo.

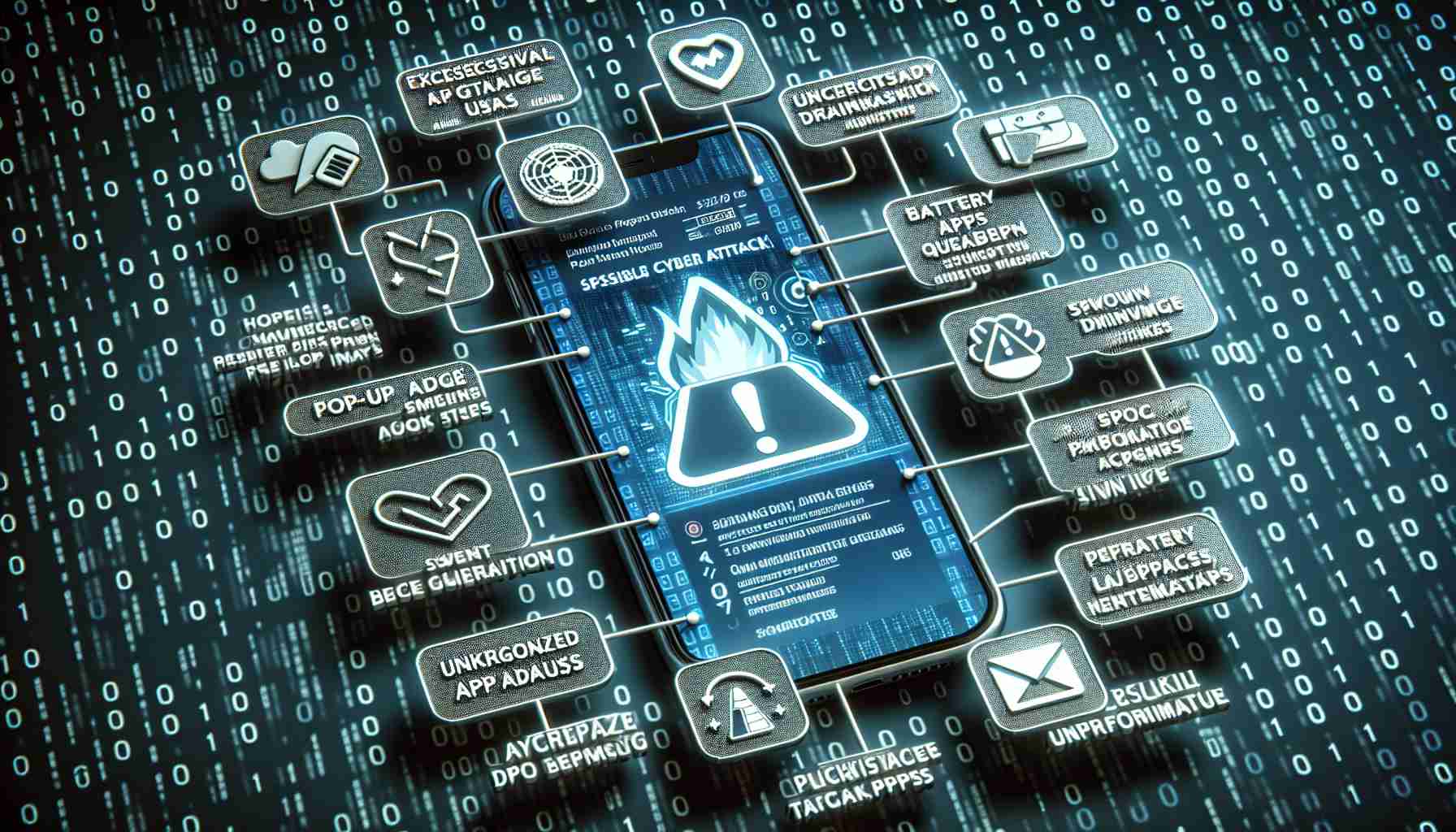

Identificando Indicadores de Ataque Cibernético

Um dos sinais proeminentes destacados por especialistas é a funcionalidade anormal do dispositivo. Preste atenção aos aparecimentos repentinos de aplicativos desconhecidos ou janelas pop-up, que podem ser sinais de alerta indicando uma violação de segurança. Além disso, qualquer declínio no desempenho do dispositivo ou casos de superaquecimento também podem indicar acesso não autorizado por cibercriminosos.

Permaneça Vigilante e Mantenha-se Informado

É crucial permanecer vigilante e informado sobre as ameaças potenciais que podem comprometer a segurança do seu smartphone. Atualizar regularmente o software do seu dispositivo e ter cautela ao baixar aplicativos ou clicar em links suspeitos pode ajudar a minimizar o risco de se tornar vítima de ataques cibernéticos. Lembre-se, a prevenção e a conscientização são fundamentais para proteger seus ativos digitais de atividades cibernéticas maliciosas.

Sinais Avançados de um Ataque Cibernético a Smartphones

Enquanto comportamentos incomuns como reinicializações repentinas e desligamentos inesperados são indicadores comuns de um ataque cibernético a smartphones, existem sinais mais avançados dos quais se estar ciente. Por exemplo, mudanças drásticas na vida útil da bateria ou nos padrões de uso de dados sem nenhuma explicação lógica também podem sugerir interferência maliciosa. Esses sinais sutis, mas cruciais, não devem ser desconsiderados, pois podem apontar para um ataque cibernético mais sofisticado.

Anomalias de Rede e Conexões Estranhas

Outro sinal significativo a ser observado são as anomalias de rede em seu smartphone. Se você notar tráfego de dados incomum, conexões estranhas com redes desconhecidas ou picos inesperados no uso de dados, pode ser um sinal de um ataque cibernético. Cibercriminosos frequentemente tentam estabelecer conexões não autorizadas para roubar dados ou controlar remotamente o dispositivo, então qualquer atividade de rede irregular deve levantar preocupação imediata.

Perguntas Chave e Desafios

1. Como os usuários podem diferenciar entre falhas normais e ataques cibernéticos reais?

Resposta: Os usuários podem realizar verificações minuciosas de qualquer comportamento inexplicado, monitorar o uso de dados e utilizar aplicativos de segurança móvel para detectar e prevenir ataques cibernéticos.

2. Quais são os principais desafios na detecção de ataques cibernéticos a smartphones?

Resposta: Um dos principais desafios é a natureza em evolução das ameaças cibernéticas, pois os atacantes continuam desenvolvendo novas técnicas para contornar as medidas de segurança e permanecerem indetectáveis.

3. Há controvérsias em relação aos métodos de prevenção de ataques cibernéticos a smartphones?

Resposta: Há um debate em curso sobre a eficácia de certas medidas de segurança, com alguns especialistas enfatizando a necessidade de educação e conscientização dos usuários em vez de depender exclusivamente da tecnologia.

Vantagens e Desvantagens

Vantagens:

– A detecção precoce de ataques cibernéticos a smartphones pode prevenir a perda de dados e o acesso não autorizado a informações pessoais.

– A conscientização aumentada sobre ameaças potenciais pode incentivar os usuários a adotar práticas de segurança robustas e minimizar riscos.

Desvantagens:

– A dependência excessiva de medidas de segurança pode criar uma falsa sensação de segurança, levando os usuários a negligenciar práticas básicas de segurança.

– A vigilância constante e o monitoramento da atividade do smartphone podem ser demorados e exigir expertise técnica.

Para obter mais informações sobre segurança de smartphones e prevenção de ataques cibernéticos, visite Trustwave.